ConfigServer Firewall

El CSF Firewall es una herramienta básica de seguridad, muy versátil y muy reconocida en el ámbito de los servidores web. Es un cortafuegos a nivel de software, muy fácil de gestionar a diferencia de otras soluciones, que bloqueará el tráfico malicioso que recibamos en nuestro servidor. Detecta todas las intrusiones y protege nuestro servidor Linux de numeros ataques, de accesos indebidos e intentos de acceso por fuerza bruta. En combinación con otras herramientas comerciales que más tarde veremos nos aseguramos que nuestro servidor esté protegido de todos los ataques que se reciben en los servidores a diario.

Entre las características más importantes de nuestro firewall podemos destacar: gestión de iptables, intentos de login fraudulentos (ssh, cpanel, webmail, cuentas ftp, carpetas con htaccess, cuentas de correo, etc.), alertas de sobrecargas de hardware, monitorización de procesos sospechosos, bloqueo de accesos por países, baneos de ips permanentes o temporales, soporte para mod_security, etc. Es una verdadera suite de seguridad que protegerá nuestro servidor al 100%.

Vamos a resumir algunas de las funcionalidades de este software de servidores web que disfrutas ya en tu VPS y Servidor Dedicado y ver cómo configurar el CSF.

Indice de este artículo

1. Alertas del CSF Firewall

El CSF Firewall envía por email diversos tipos de alertas para que conozcamos en tiempo real lo que está ocurriendo en el servidor. Estas alertas nos permitirán intervenir rápidamente en caso de detectar alguna anomalía (ataques, sobrecargas, envio de spam, etc.). Estas alertas son enviadas al correo root (raíz) que hayamos definido con anterioridad en el servidor y los contactos que hayamos añadido en el campo «LF_ALERT_TO» de la configuración del Firewall.

En Tropical Server instalamos, configuramos y actualizamos regularmente el CSF WHM Firewall para proteger en una primera instancia todos los servidores de nuestros clientes. Además, lo complementamos con un servicio adicional de administración del CSF Firewall para que nuestro equipo técnico se encargue de las monitorizaciones e intervenciones en caso de que se produzcan ataques.

Este servicio lo puedes contratar en la sección «Extras» de nuestra web llamado «Seguridad Total con Monitorización». Al contratar este servicio, nuestro cliente se olvidará de la gestión del firewall y de los posibles ataques y delegará este trabajo a nuestro Departamento de Soporte. Si necesitas más información acerca de este servicio no dudes en consultarnos.

1.1 Alertas más comunes

Estas son las alertas por email más comunes que puedes recibir en tu buzón de correo. Envíanos un ticket de soporte ante cualquier duda en relación a estas alertas o si quieres recibir más información sobre algún email que hayas recibido.

– Bloqueo de una IP (lfd on tu-dominio.net: blocked xx.xx.xx.xx) Este email tiene una función meramente informativa e indica que una IP ha sido bloqueada. Nos detallará el motivo por el cual aquella ip ha sido bloqueada. Básicamente suele ser por alguno de estos tres motivos:

- Hemos introducido mal la contraseña de correo de alguna cuenta.

- Error en la contraseña de acceso a cPanel.

- Porque hemos habilitado un .htaccess en alguna carpeta de nuestra web (normalmente el acceso a la administración web) y no se han introducido correctamente las claves.

– Alerta de acceso root al WHM (lfd on tu-dominio.net: WHM/cPanel root access alert from xx.xx.xx.xx) Esta alerta es importante y hay que investigarla si la recibes. Informa que desde la IP indicada se ha accedido correctamente al WHM/cPanel con las claves root del servidor. Desde Tropical Server accedemos con frecuencia al WHM con claves root para mantenimiento, actualizaciones, mejoras o para investigar posibles problemas, con lo que recibirás una de estas alertas indicando alguna de nuestras IPs. Si recibieras una alerta de entrada desde una ip que no sea española, debes contactar inmediatamente con nosotros.

– Alertas de envíos grandes por email (lfd on tu-dominio.net: LOCALRELAY Alert for «el-usuario-de-cpanel»). Esta alerta nos avisa que el dominio del encabezado ha enviado una cantidad igual o superior a 100 emails. Normalmente se puede tratar de un hackeo de la cuenta de Cpanel ya que los envios se producen a través del usuario de cPanel. Es conveniente no dejar pasar estas alertas e investigar si el envío es legítimo o no.

– Alertas de envíos grandes sospechosos por cuenta email ( lfd on tu-dominio.net: AUTHRELAY Alert for xx.xx.xx.xx). Similar a la anterior pero muestra además la cuenta de correo electrónico que está enviando los email, así como la IP desde la que se ha accedido para hacer el envío. En esta ocasión, un tercero ha podido adivinar la contraseña de la cuenta de correo que está enviando y lo está aprovechando para enviar spam.

También suele ocurrir que los ordenadores que tienen configurada esta cuenta de correo electrónico estén infectados con virus o troyanos que son aprovechados para realizar los envios. Es necesaria una investigación de este email ya que nuestro servidor puede caer en listas de spam si se envian correos fraudulentos y no atajamos el problema a tiempo. Una buena técnica en este caso, es revisar las direcciones a donde van dirigidos estos envios y si observamos que son direcciones de destinatarios extranjeros se trata presumiblemente de spam. También podemos observar el título del email de ese envio masivo, el cual nos ayudará a detectar un envio de spam.

– Alertas de envíos a través de archivos o scripts ( lfd on tu-dominio.net:: Script Alert for «ruta del archivo»). Los envios se han realizado desde la web que tenemos alojada en ese dominio a través de cualquier formulario de envio de emails (como la herramienta masiva de envio de correo de Joomla). Sin embargo también puede haber sido un envio ilegítimo a través de algún archivo malicioso subido por un tercero. Es imprescindible investigar este log ya que presumiblemente se trate de un ataque real.<

– Procesos sospechosos ( Suspicious process running under…). En este caso se nos informa que ha habido un proceso en el servidor que se debe considerar sospechoso. Se nos informa de la fecha, usuario, ID del proceso y del tiempo de ejecución del proceso.

2. Añadir Ip como Segura

A veces querremos añadir una ip como segura, de esta forma no será baneada por nuestro firewall. Esta ip puede ser la nuestra o la de algún cliente que tiene una ip fija conocida y confiable. Para añadirla al sistema, que el firewall la reconozca como segura y no la banee, visitaremos la sección de nuestro firewall en WHM/Cpanel > Complementos (ó Plugins) > ConfigServer Security&Firewall y en el campo detallado como «Allow IP address» introduciremos la ip y pincharemos en el botón «Quick Allow«.

Si queremos además añadir una descripción para futuras consultas y saber porqué esa ip fue añadida como segura, añadiremos un texto descriptivo en el campo de abajo llamado «Comment for Allow». Podemos consultar el listado de ips seguras en nuestro servidor si abrimos la opción «Firewall Allow Ips». Aquí también se nos mostrará el motivo de porqué esa ip fue introducida como segura si rellenamos en su momento el comentario correspondiente.

3. Desbloquear Ip

Si queremos desbloquear alguna ip porque el firewall la ha bloqueado por alguno de los motivos explicados en nuestra introducción, deberemos quitar esa ip del listado de ips bloqueadas. Accedemos al WHM con nuestras claves y vamos a > Complementos (ó Plugins) > ConfigServer Security&Firewall. Aquí podremos quitar el bloqueo a una IP de tres formas:

- Si disponemos de la IP baneada del usuario, la introduciremos en el campo «Allow IP address« y haremos click en el botón «Quick Allow». De inmediato el Firewall introducirá en su base de datos la IP como segura y lenvantará el bloqueo de la misma. Es una operación instantánea que no necesita tiempo de propagación. Esta opción es la descrita en la sección anterior de este tutorial llamada «Añadir ip como Segura».

- Si queremos investigar los motivos por lo cuales una IP ha podido ser baneada y levantar el bloqueo, introduciremos la IP en esta ocasión en el campo «Search iptables for IP address« y hacemos clic en el botón «Search for IP». Observaremos una pantalla donde haremos click en el icono del candado para levantar inmediatamente el bloqueo.

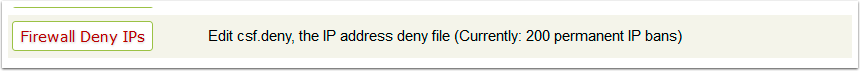

- Quitaremos directamente el bloqueo de la ip desde el listado de ips bloqueadas. Las últimas 200 ips baneadas se nos mostrarán si pinchamos en el botón «Firewall Deny Ips». Este listado de ips va continuamente rotando y a la vez que se añaden nuevas ips al listado (las últimas baneadas) se van eliminando las más antiguas para que siempre exista un registro de las últimas 200. Para levantar el bloqueo en este caso, eliminaremos con cuidado la línea (para no anular el bloqueo de las otras ips de la lista) donde está listada la ip y el motivo de bloqueo y guardaremos los cambios desde el boton «Change».

4. Añadir Proceso como seguro

A veces, puede ocurrir que algún proceso generado por alguna aplicación (sobre todo si ha sido desarrollada por ti y no es una aplicación conocida), pueda dar un falso positivo y recibas avisos continuos de que esa aplicación, proceso o archivo es sospechoso. Deberás entondes añadir ese proceso como seguro para no recibir esos avisos y que el cortafuegos la vea como una ejecución confiable. Para ello, deberás ir a la sección «lfd – Login Failure Daemon», buscar en el deplegable la opción «csf.pignore, Process Tracking», pinchar en «edit» y añadir el proceso al listado que aparece: – Para añadir el nuevo proceso como seguro, deberás añadir una nueva línea con el valor:

exe:/ruta/hacia/archivo(Siendo esta ruta absoluta con respecto al servidor. Ejemplo: exe:/usr/sbin/exim) – Si pretendes añadir un comando de linux como seguro:

cmd:nombrecomando proceso(Aquí solo introduciremos el nombre del comando y su proceso. Ejemplo: cmd:spamd child) – Existe otras opciones, dependiendo del tipo de proceso que queramos añadir como seguro (archivos perl ó cgi, podemos aislar usuarios, etc.) . Si tienes dificultad con las rutas o con algunos archivos te recomendamos que te lo gestionemos nosotros mejor.

![]()

5. Abrir puerto como seguro

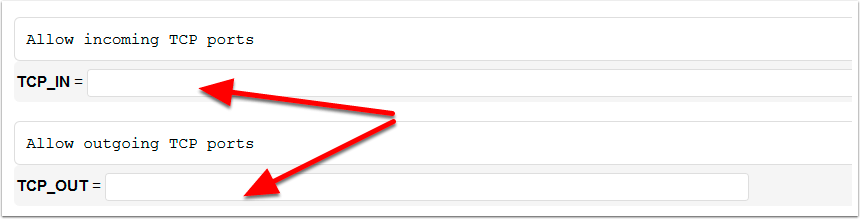

- Si tenemos la necesidad de añadir como seguro algún puerto de nuestro servidor porque alguna aplicación así nos lo exija, deberemos añadirlo en la configuración del firewall. Pincharemos en el botón de configuración «Firewall Configuration» y buscaremos las opciones «TCP_IN» y TCP_OUT» para añadir nuestro puerto. Si borramos algunos de los puertos que hay ya configurados en esta sección, todos los servicios de nuestro servidor pueden quedar innacesibles por lo que hay que tener el máximo cuidado cuando añadamos algún puerto adicional.

Hay que tener en cuenta que el puertode entrada es el «TCP_IN» y el de salida el «TCP_OUT». Guardamos la nueva configuración y reiniciamos los servicios del firewall en la pantalla que se nos muestra.

6. Anular temporalmente el Firewall

Puedes anular temporalmente el CSF Firewall si necesitas por algún motivo que el sistema no bloquee las conexiones. Esto no es recomendable pero puede haber casos puntuales que necesites desactivarlo. Para ello, sólo necesitarás habilitar la opción de «Firewall Disable» para pararlo. Para proseguir con la protección pincha en «Firewall Enable». Debes tener muy en cuenta que mientras la protección está deshabilitada, tu servidor está expuesto a ataques más fácilmente.